Intrusion Detection Systems का परिचय

सबसे पहले, हम सोचते हैं कि आपके घर का दरवाजा सुरक्षित होना चाहिए, क्योंकि यहां आपका सब कुछ है – आपका परिवार, आपकी सुरक्षा। वैसे ही, जब हम Modern दुनिया की बात करते हैं, जहां हम सभी Digital रूप से जुड़े हुए हैं, वहां हमारे डिजिटल दरवाजे को भी सुरक्षित रखना बहुत अच्छा है। इसमें हमें IDS का सहारा लेना चाहिए।

आप जब Internet पर सर्फ करते हैं, Nanking करते हैं, या Online खरीददारी करते हैं, तो आपका डेटा किसी भी समय खतरे में हो सकता है। यहां आता है IDS का काम – यह एक डिजिटल चौकीदार होता है जो आपके System और नेटवर्क को protect रखता है।

Intrusion Detection Systems (IDS) क्या है ?

Intrusion Detection Systems (IDS) की बात करें, तो यह सुरक्षा System है जो किसी नेटवर्क या सिस्टम में गैर-स्वीकृत पहुंच (unauthorized access) या अनुचित गतिविधियों (unauthorized activities) को पहचानने का कार्य करती है। इसका मुख्य उद्देश्य यह है कि वह किसी भी संबंधित स्थिति को पहचाने और उस पर प्रतिक्रिया (Reaction) करे, ताकि सुरक्षितता को बनाए रखा जा सके।

Intrusion Detection Systems (IDS) का मुख्य उद्देश्य Network या सिस्टम में हो रही संदेहजनक गतिविधियों को पहचानना है ताकि इस पर नियंत्रण कार्रवाई की जा सके। इसे एक नेटवर्क या सिस्टम की अच्छाई की रक्षा करने के लिए एक नजर में रखा जा सकता है, क्योंकि यह विभिन्न प्रकार की हमलों को पहचान सकता है, जैसे कि डेटा चोरी, Denial of service (DoS) और Denial of information (DoI)।

Image source Comodo

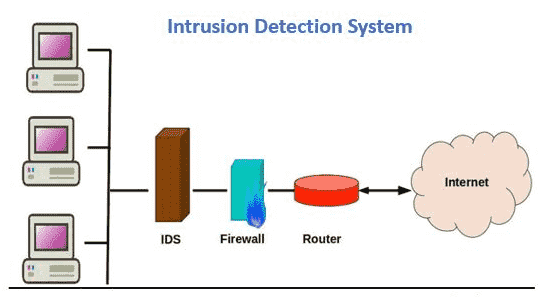

यह सिस्टम अक्सर नेटवर्क के विभिन्न स्तरों पर डेटा को Monitor करता है, जैसे कि पैकेट्स (packets) का स्तर, Network का स्तर, और Host का स्तर। इसके लिए विभिन्न तकनीकी Systems का उपयोग हो सकता है, जैसे कि Signature-Based Detection, Anomaly-Based Detection, और Hybrid Approaches।

Intrusion Detection Systems के श्रेणि

IDS को दो प्रमुख श्रेणियों में विभाजित किया जा सकता है – नेटवर्क आधारित IDS और Host Based IDS।

1. Network based IDS (NIDS): यह प्रक्रिया नेटवर्क के Traffic को Monitor करती है और अनधिकृत या आपत्तिजनक गतिविधियों को पहचानती है। यह नेटवर्क के विभिन्न स्तरों पर होने वाली गतिविधियों का पता लगाने के लिए sonic packets का Analysis कर सकती है।

उदाहरण: Snort और Suricata जैसे उपकरण NIDS का उदाहारण हैं।

2. Host based IDS (HIDS): इस तकनीक में, स्थानीय Host पर हो रही गतिविधियों को Monitor किया जाता है। यह आपके कंप्यूटर सिस्टम के business activities की निगरानी करने में सहायक हो सकता है और किसी भी अनैतिक गतिविधि की चेतावनी देने में मदद कर सकता है। ये विभिन्न system log files और Process की गतिविधियों का अनुसरण करते हैं।

उदाहरण: OSSEC और Tripwire जैसे उपकरण HIDS के उदाहारण हैं।

Intrusion Detection Systems क्यों आवश्यक है?

आपने देखा है कि कैसे हर क्षण हमारा डिजिटल जीवन खतरे में हो सकता है। IDS हमें सुरक्षित रखने में मदद करता है, हमें यहां तक कि हम अपने Online जीवन को बिना चिंता के जी सकते हैं।

इसलिए, जैसे हम अपने घर की सुरक्षा के लिए चौकीदार रखते हैं, वैसे ही हमें अपने डिजिटल दरवाजों के लिए भी एक IDS की आवश्यकता है। यह हमारी डिजिटल जगह को सुरक्षित और विश्वसनीय बनाए रखता है ताकि हम अपनी डिजिटल यात्रा को बड़ी शांति और भरपूरता के साथ निर्भर कर सकें।

Conclusion :

एक Intrusion Detection Systems (IDS) आमतौर पर लॉग फ़ाइल्स, Network Traffic , और सिस्टम गतिविधियों का अनुसरण करता है और उन्हें Analysis करता है ताकि वह गैरसामान्यता की निशानीयों को पहचान सके।इसके अलावा, IDS Monitoring के बाद विभिन्न प्रकार की प्रतिक्रियाएँ कर सकता है, जैसे कि चेतावनियों या inactivity की चिकित्सा।इस तरह,Intrusion Detection Systems Network और सिस्टम सुरक्षा को बनाए रखने में मदद कर सकता है, और विभिन्न प्रकार के Cyber हमलों से बचाव के लिए एक महत्वपूर्ण साधन है।

Read More Topics in Hindi–